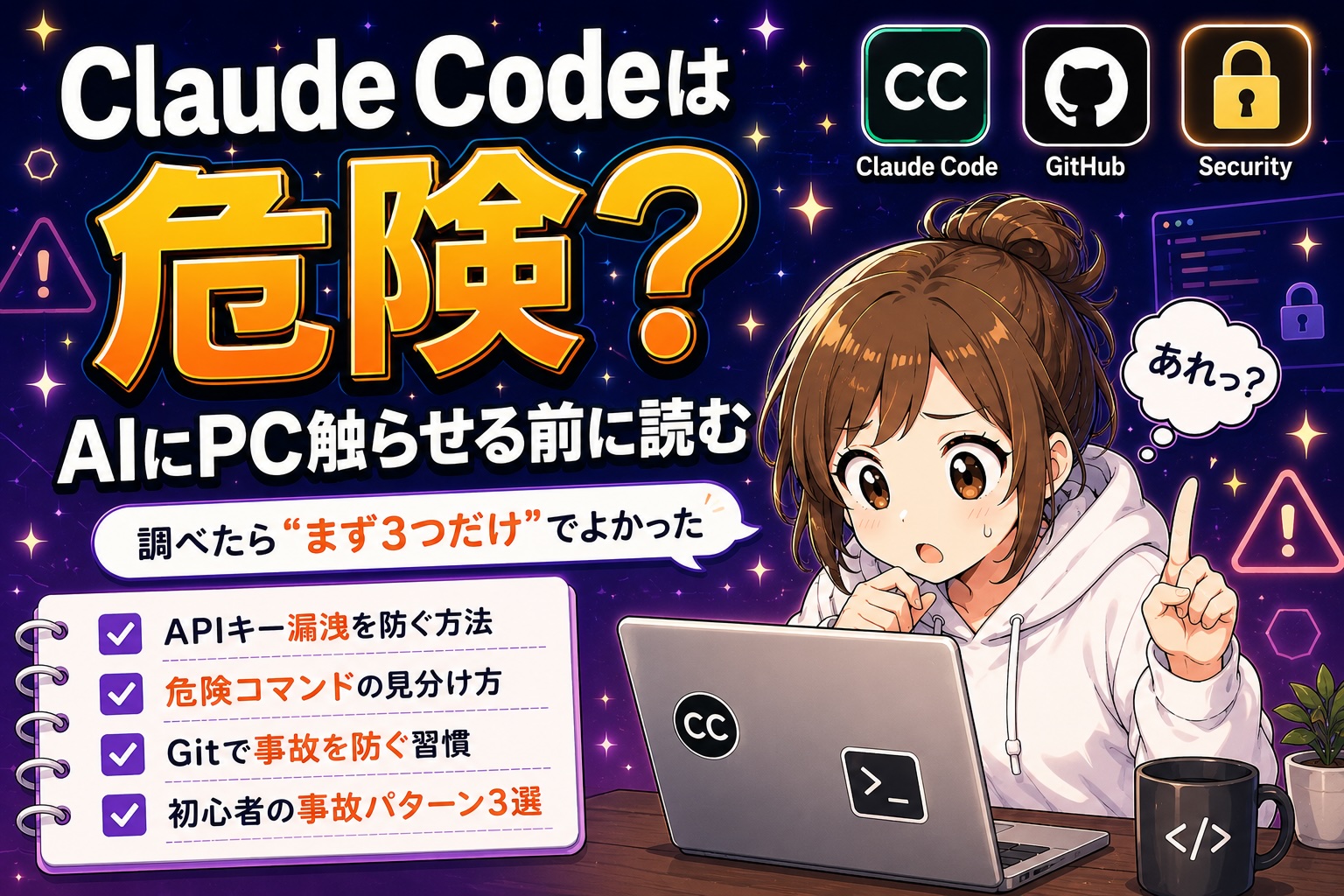

「Claude Codeは危険?」初心者向けセキュリティ対策を調べたら、“AIにPCを触らせる怖さ”が見えてきた

Xで「Claude Codeで自動化!」「AIが全部やってくれる!」という投稿が増えていますが、一方で「APIキーが漏れた」「GitHubに秘密情報を上げてしまった」という声もちらほら出てきています。

今回は「Claude Code初心者向けセキュリティ対策」というテーマを調べてみました。セキュリティ系の記事はどうしても怖さを煽りがちなので、「本当に危険なのか、どこから対策すればいいのか」を正直に整理します。

調べた結論:

- Claude Code自体が危険というより、「強い権限をAIに渡す」ことにリスクがある

- 怖いのはAIではなく、人間側の設定ミスや確認不足

- まず3つだけやれば、初心者の事故はかなり防げる

- 「18選」は盛りすぎだったが、優先度が高い対策は実際に存在する

ちょっと待って、「18選」は本当にあるの?

先に正直に言っておきます。「セキュリティ対策18選」というタイトルで調べ始めたんですが、ちゃんと実用的だと言えるものを整理したら10個前後でした。数字を揃えるために薄い項目を足したのかな、という印象です。

内容自体はまともだったので、数字にこだわらず「実際に大事なもの」だけ紹介します。

まず「Claude Codeって何ができるか」を整理する

普通のChatGPTは「質問したら答えが返ってくる」だけです。でもClaude Codeは違います。

AIが実際に:

- ターミナルコマンドを実行する

- ファイルを作ったり編集したりする

- フォルダ構造を変える

- Gitを操作する

- APIを叩く

ことができます。つまり**「AIチャット」ではなく「AI作業員」に近い**。

これがセキュリティと直結する理由で、作業員に間違った権限を渡したり、危険な指示を確認せずに通してしまうと、普通に事故が起きます。

費用感

| 構成 | 月額目安 | 内容 |

|---|---|---|

| 最低構成 | 3,000〜5,000円 | Claude Pro + GitHub(無料) |

| 本格運用 | 10,000円〜 | 上記 + パスワード管理ツール追加など |

| Claude API | 従量課金 | 大量生成すると地味に増える |

セキュリティ対策自体にお金はほぼかかりません。費用よりも「習慣」の問題です。

実際に重要だったセキュリティ対策

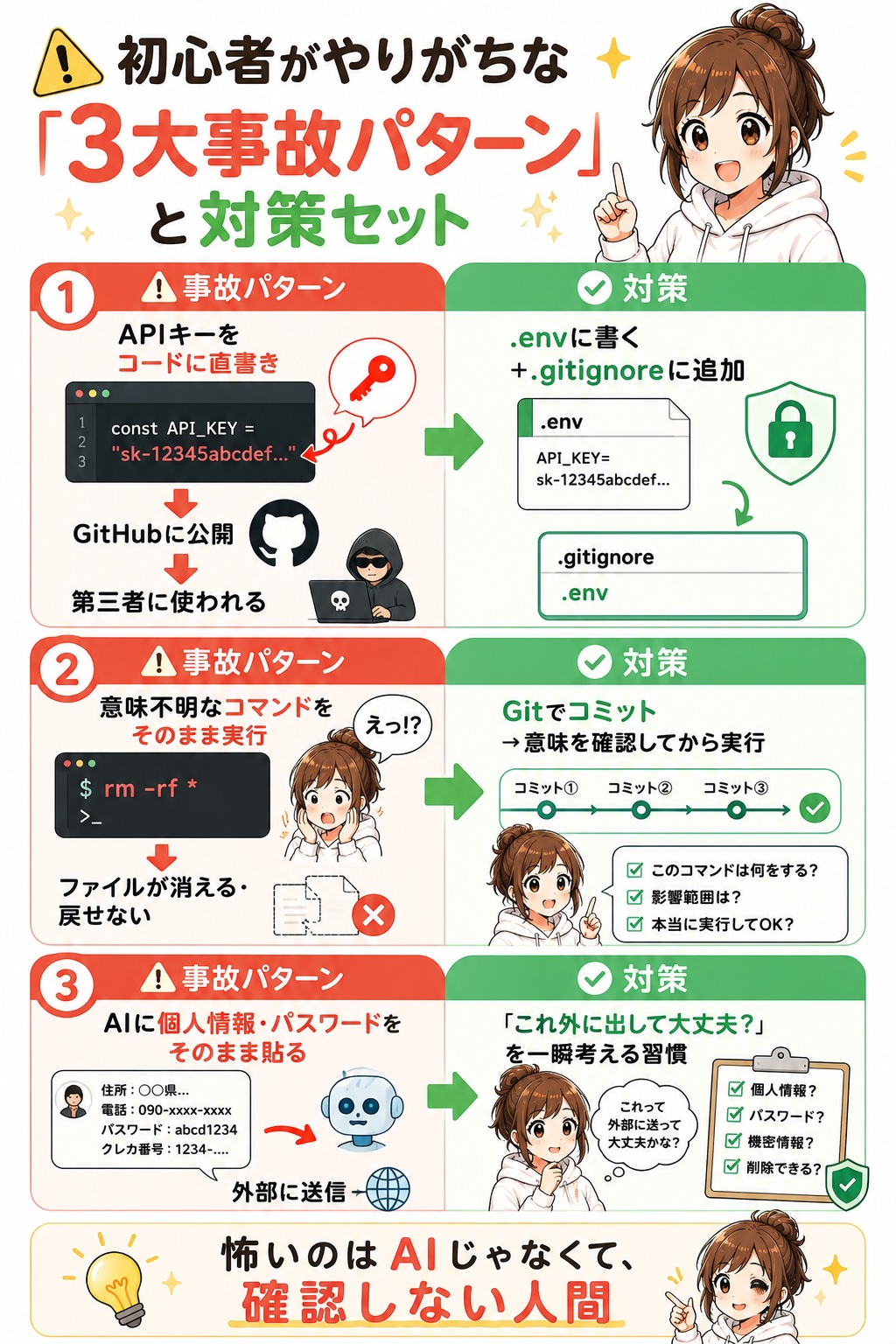

① APIキーを直書きしない(最重要)

これが一番多い事故のもとです。

ANTHROPIC_API_KEY=sk-xxxxxこういう情報をコードの中に直接書いたままGitHubにpushしてしまうケースが初心者に多い。APIキーが公開されると第三者に使われて、気づいたら多額の請求が来ることがあります。

必ず .env ファイルに書いて、.gitignore に .env を追加するのがセットです。

② GitHub公開設定を確認する

テスト用のコードや練習プロジェクトを「Public」で公開したままにしてしまうミスも多いです。.env を .gitignore に追加していても、過去のコミットにAPIキーが残っていることがあるので、プッシュ前に確認する習慣を作るのがいいです。

③ AIに秘密情報を貼らない

AIに質問するとき、つい関連情報をまるごとコピペしてしまいがちです。ただ、パスワード・顧客情報・個人情報・クレジットカード情報などは、外部サービスであるAIに渡さないのが基本です。「この情報、外に出して大丈夫か?」を一瞬考える習慣を持つだけでかなり違います。

④ 意味がわからないコマンドを実行しない

AIは便利な提案をしてくれますが、たまに rm -rf のような取り消しができない危険なコマンドを混ぜてくることがあります。コマンドの意味がわからないまま実行するのが一番の事故のもとです。特に削除・上書き系のコマンドは1行ずつ確認する習慣が重要です。

⑤ 作業フォルダを分ける

Claude Codeを動かすフォルダに、仕事のデータ・個人写真・パスワード管理ファイルなどを混在させないのが基本です。AI用のプロジェクトフォルダを独立させておくだけで、万が一のときの被害範囲を限定できます。

⑥ 権限を最小限にする

AIに「全部触っていいよ」という状態で動かさない、ということです。Claude Codeでスクリプトを実行するときは、必要なファイル・フォルダだけアクセスできる状態にしておくのが安全です。管理者権限(sudo)での実行も、本当に必要な場面以外は避けた方がいいです。

⑦ Gitで「戻せる」状態を作る

AIがコードを書き換えて動かなくなったとき、Gitがないと修正前の状態に戻せません。Claude Codeを使う前にGitでコミットしておく習慣があるだけで、事故になっても「なかったこと」にできます。初心者でもGitは早めに覚えた方がいいです。

⑧ 自動実行ワークフローを確認する

n8nやMakeで自動化を組んでいる場合、「AIが出力したものをそのまま投稿・送信・実行する」フローになっていないかを確認する必要があります。自動化は便利ですが、途中に人間の確認が入るポイントを残しておくのが安全です。

⑨ ブラウザ自動操作は慎重に

Claude CodeとPlaywrightやBrowser Useを組み合わせると、ブラウザを自動操作できます。便利な反面、誤送信・誤投稿・誤購入などのリスクがあります。自動化するフローは本番ではなくテスト環境で試してから実運用に移すのがいいです。

⑩ AI生成コードをそのまま本番環境に出さない

AIが書いたコードは普通にバグります。特に認証・決済・データベース周りはAIの出力を人間がレビューせずに本番に出すのは危険です。「AIが書いたから動く」ではなく「AIが書いたたたき台を人間が確認して使う」という分担が現実的です。

怪しかった部分

「18選」という数字は正直盛りすぎで、実際に役立つ対策を整理すると10個前後でした。数字を並べたいだけで水増しした印象があります。

「AIが危険」という煽り方も少し誇張されています。Claude Code自体に悪意はないです。問題になるのは設定ミス・確認不足・情報管理の甘さであって、「AIを使うこと自体が危険」という話ではないです。怖がらせて有料チェックリストに誘導する構造になっていないか、情報を見るときは注意が必要です。

初心者はまずこの3つだけやればOK

全部一気にやろうとしなくて大丈夫です。

① APIキーを .env に入れて .gitignore に追加する これだけでGitHub経由の漏洩事故はほぼ防げます。

② Gitでコミットしてから作業する 「AIに触らせる前に戻せる状態を作る」習慣を先につける。

③ 意味がわからないコマンドは実行しない 「とりあえずやってみる」のが一番危ないパターンです。

この3つを先に固めてから、あとは使いながら覚えていけば十分です。

「使える人」より「安全に使える人」が長く続く

AI自動化ツールはこれからどんどん便利になっていきますが、権限が強くなるほどミスの影響も大きくなります。セキュリティは怖がるためではなく、気持ちよく使い続けるための基礎工事です。最低限を先に整えておくだけで、あとは安心して試行錯誤できます。

まとめ

「Claude Codeは危険か」という問いへの答えは、道具として危険なのではなく、使い方を間違えると危ないです。包丁と同じです。

怖がりすぎて手を止めるより、基本的な設定を先に整えてから動かした方がずっといいです。まずはAPIキー管理・Git・コマンド確認の3つを習慣にするところから始めてみてください。

関連記事

AI副業を現実ラインで考えたい人へ

AI副業の現実的な始め方を整理中

派手な成功談ではなく、実際に使えるAIツール・作業フロー・案件化の考え方を、 実務目線で検証しています。

AI副業カテゴリを見る